Kaspersky menciona que Brasil, Costa Rica, Chile, Argentina y Colombia son los países más afectados en América Latina.

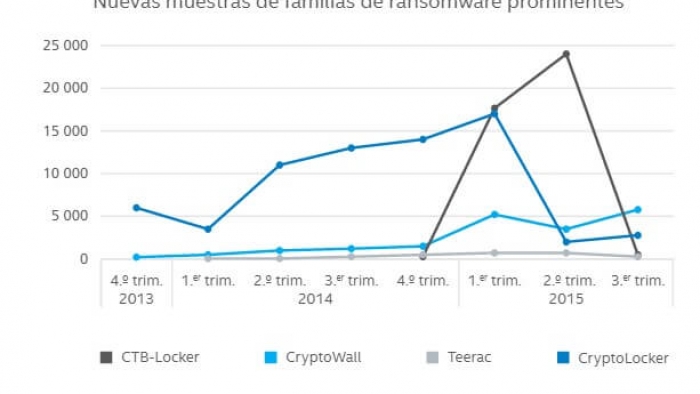

El ransomware se ha convertido en una de las amenazas más populares y conocidas en el mundo de la seguridad informática; y muy peligrosa para empresas de cualquier tipo y tamaño. Desde corporaciones financieras, agencias gubernamentales, instituciones académicas o PYMES, pueden ser el blanco de un ataque de ransomware. En América Latina, Brasil, Costa Rica, Chile, Argentina y Colombia son los países más afectados por el ransomware.

De forma sigilosa, este código malicioso cifra acceso a partes o a archivos completos del sistema infectado (videos, fotos y documentos) pidiendo un rescate a cambio de la información. Luego, al realizarse el ataque, la victima recibe una alerta avisándole que sus archivos han sido cifrados y les pide pagar una cantidad exorbitante de dinero, usualmente en bitcoins, para recuperarla.

“La educación constante sobre nuevas amenazas digitales, especialmente phishing, y la protección de los equipos endpoint son fundamentales”, dijo al respecto Santiago Pontiroli, Investigador de Seguridad en Kaspersky Lab.

Para ayudar a crear conciencia y promover buenas prácticas de uso en línea entre los usuarios, los especialistas de la firma de seguridad han desarrollado 10 consejos para proteger todos los datos:

Para ayudar a crear conciencia y promover buenas prácticas de uso en línea entre los usuarios, los especialistas de la firma de seguridad han desarrollado 10 consejos para proteger todos los datos:

- Asegúrese de hacer copias de respaldo de sus archivos periódicamente. Es importante crear dos copias de seguridad: una almacenada en la nube (utilizando Dropbox, Google Drive, etc.) y la otra en un dispositivo físico (un disco duro portátil, USB, otra PC, etc.). Una vez lista su copia de seguridad, asegúrese de configurar ciertas restricciones en sus archivos: su dispositivo para el “plan B” solo debería tener permiso de lectura/escritura, sin la opción de modificarlos o eliminarlos.

- Verifique periódicamente que la copia de seguridad esté funcionando. Revise sus archivos de respaldo de vez en cuando ya que un fallo accidental podría ocasionarles daño.

- Los cibercriminales suelen distribuir correos electrónicos falsos, imitando las notificaciones de tiendas en línea o bancos, invitando al usuario a hacer clic en enlaces maliciosos y distribuyendo malware. Este método es llamado phishing. Para evitarlo, verifique su configuración anti-spam y nunca abra documentos adjuntos enviados por remitentes desconocidos

- No confíe en nadie. Los enlaces maliciosos pueden ser enviados por sus amigos en redes sociales, su colega o su compañero de videojuego en línea, quien pudo haber sido infectado de alguna manera por ciberdelincuentes.

- Active la opción de “mostrar extensiones de archivos” en su configuración de Windows. Esto hará más fácil distinguir los archivos potencialmente maliciosos. Ya que los troyanos son programas, debería prestar atención y mantenerse alejado de extensiones como “exe”, “vbs” y “scr”. Los cibercriminales pueden utilizar diversas extensiones para enmascarar archivos maliciosos como un vídeo, foto, o un documento (como hot-chics.avi.exe o report.doc.scr).

- Actualice regularmente su sistema operativo, navegador, antimalware, y otros programas. Los ciberdelincuentes tienden a explotar vulnerabilidades en software para comprometer a los sistemas. Las actualizaciones periódicas de sistema, software y aplicaciones suelen corregir defectos y vulnerabilidades, lo cual aumenta la seguridad.

- Utilice un programa de anti-malware robusto para proteger su sistema del ransomware como Kaspersky Internet Security multidispositivos, que además de prevenir infecciones a su computadora, protege los archivos aún si existiera una amenaza infiltrada en el sistema.

- Si descubre un proceso fraudulento o desconocido en su máquina, desconecte el Internet inmediatamente. Si el ransomware no llega a eliminar la clave de cifrado de su computadora, existe la probabilidad de restaurar sus archivos. Sin embargo, las nuevas versiones de ransomware utilizan una clave predefinida y pueden infectar las computadoras aun si están desconectadas.

- Si llegan a cifrar sus archivos, no pague el rescate. El pagar ayuda alimenta a este tipo de negocio ilegal que solo puede avanzar mientras las personas estén dispuestas a seguir pagando.

- Si ha sido infectado por ransomware, intente encontrar el nombre del malware: es posible que sea una versión antigua y puede ser relativamente fácil restaurar los archivos. El ransomware solía ser menos avanzado en años anteriores.